|

||||

|

|

Глава 7 Чтобы спать спокойно

• Каждому – свой шесток • Те, кто тебя защищает Сколько легенд и настоящих ужасов рассказывают люди про страшные и коварные вирусы! Телевидение каждый случай атаки на какой-нибудь важный сервер преподносит как бомбежку мирного города. В любом уважающем себя голливудском боевике есть жутко умный хакер, который с помощью мобильного телефона и банки пива взламывает любую компьютерную защиту… Неужели все так ужасно? Неужели так опасны все эти вирусы, атаки и хакеры? И да, и нет. Полный Армагеддон (как в фильме «Крепкий орешек 4») компьютерные преступники устроить вряд ли смогут. Но украсть информацию, заблокировать сайт (как правило, ненадолго), просто ухудшить работу вашего компьютера – это запросто. Как бороться с такой напастью? Так же, как с обычными преступниками. Вы же закрываете квартиру, когда уходите? Если дома есть ценные вещи, еще, скорее всего, на сигнализацию ставите? Не кладете кошелек на видное место, когда едете в метро? Вот и с компьютерной безопасностью так же. Надо просто вести себя осмотрительно и пользоваться защитными средствами. В Windows Vista предусмотрены два типа программ, которые обеспечивают безопасность. • Средства локальной безопасности, то есть защита от других пользователей этого же компьютера. Например, если вашим домашним ПК пользуются дети, стоит ограничить их доступ к некоторым функциям. К средствам локальной безопасности относятся разграничение прав доступа пользователей к системе, контроль Windows за выполнением потенциально опасных действий, родительские ограничения для доступа к компьютеру детей, защита от нежелательного ПО. • Средства сетевой безопасности. Дело в том, что большинство опасностей исходит все-таки извне, из компьютерной сети (Интернета или локальной сети). Поэтому нужны программы, которые препятствуют проникновению через сеть на компьютер вредоносных программ, и брандмауэр (см. подразд. «Брандмауэр» разд. 7.2), пресекающий попытки таких программ установить несанкционированную передачу данных. Надо признать, что по уровню безопасности новая Windows Vista с огромным отрывом ушла вперед от своих предшественниц, и это радует. Раньше уязвимость Windows перед атаками злоумышленников была очень высокой. Ну что, пора поговорить о конкретных средствах компьютерной безопасности.

7.1. Каждому – свой шесток Один умный человек как-то сказал: «Большинство компьютерных вирусов ходит на двух ногах и пользуется двумя руками». И правда, сам пользователь может нанести компьютеру огромный урон. Вернее, раньше мог. В Vista предусмотрена довольно надежная защита от дурака. Еще раз об учетных записях пользователей Об учетных записях пользователей уже упоминалось: если компьютером пользуется несколько человек, можно сделать так, что каждый из них будет работать, совершенно не мешая остальным. У разных пользователей могут быть разные права по изменению системы, использованию программ и т. д. Чтобы четко разделить пользователей, используется принцип учетных записей – имени пользователя и пароля. Это как секретный допуск. Если у тебя высшая категория доступа, ты можешь забраться в тайное хранилище, полюбоваться обгоревшей рукой Терминатора и поковыряться в его микрочипе. Если допуск минимальный, то тебя не пускают дальше твоего кабинета, где ты пишешь кусок программы (зачем? не твоего ума дело!). Так и тут. Даже больше того. Входя в систему под собственной учетной записью, каждый пользователь получает в распоряжение набор личных папок и имеет возможность настраивать интерфейс Рабочего стола по своему вкусу, поскольку сделанные изменения не затронут пользователей других учетных записей. Установленные на компьютере программы и сетевые подключения являются общими для всех учетных записей. Система учетных записей разных типов также позволяет разграничить доступ пользователей к настройкам системы и определенным категориям файлов и папок. Учетные записи можно разделить на три типа. • Администратор. Самый высокий уровень доступа (к хранилищу с рукой Терминатора). Пользователи учетных записей администраторов имеют полный доступ ко всем файлам и папкам на диске, а также имеют право изменять любые параметры системы: устанавливать и удалять программы, оборудование, менять настройки безопасности. Кроме того, администраторы имеют возможность создавать, редактировать и удалять учетные записи других пользователей. У системы должен быть хотя бы один администратор, поэтому при установке Windows Vista потребуется создать учетную запись администратора, под которой вам предстоит провести все дальнейшие настройки основных параметров системы. Если вы на компьютере работаете один, то других учетных записей вам и не потребуется. Разве что вы себе совсем не доверяете, а это уже психоз. • Стандартная. Пользователи учетных записей этого типа ограничены в доступе к «недрам» системы. Они могут беспрепятственно работать с разрешенными файлами и папками, с программами, но устанавливать и удалять приложения, оборудование, менять настройки системы, которые могут затронуть и других пользователей, а также работать с чужими личными файлами и папками права не имеют. • Гость. Это учетная запись особого типа, которая предназначена для входа в систему случайных посетителей вашего компьютера. Для каждого такого «залетного» создавать личную учетную запись – слишком хлопотно, поэтому все они – гости. Учетная запись Гость не позволяет изменять параметры системы и работать с папками и файлами других пользователей. Если на компьютере имеется несколько учетных записей, то при загрузке Windows появится экран входа в систему, на котором вы увидите значки и имена всех учетных записей. Щелкните кнопкой мыши на значке со своим именем, чтобы выполнить вход. Если на компьютере имеется единственная учетная запись (она всегда является учетной записью администратора), не защищенная паролем, экран приветствия появляться не будет. Сейчас займемся практикой – разберемся, как создавать, изменять и удалять учетные записи пользователей. Перед этим нужно войти в систему под учетной записью администратора. Создание и изменение учетных записей Чтобы открыть окно управления учетными записями (рис. 7.1), зайдите в меню Пуск и щелкните кнопкой мыши на значке своей учетной записи, который располагается в верхней части правого столбца.  Рис. 7.1. Окно управления учетными записями

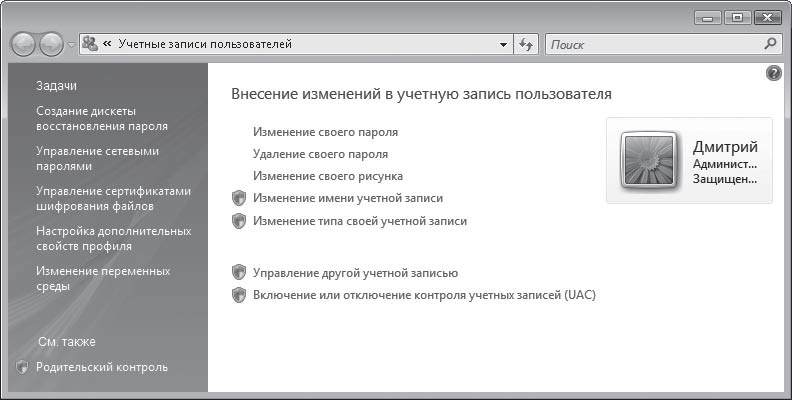

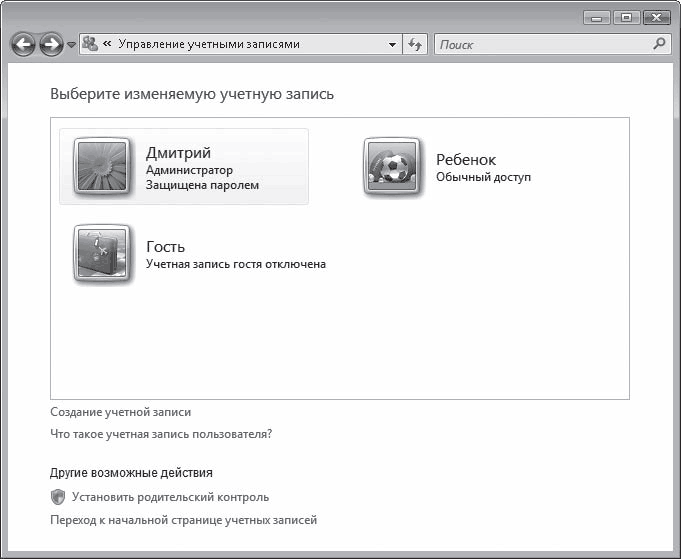

Если ваша учетная запись не защищена паролем, это безобразие. А вдруг злоумышленник дождется, когда вас не будет рядом с компьютером, – и шасть на ваше место! Пользуясь правами администратора, он такого может наворотить! Так что пароль создать нужно. Пароль не только защищает ваши личные данные от несанкционированного доступа, но и позволяет предотвратить нежелательные изменения в настройках системы, которые могут быть сделаны другими пользователями. Для создания пароля щелкните кнопкой мыши на ссылке Создание пароля своей учетной записи, введите пароль, его подтверждение и, если желаете, подсказку на случай, если вы вдруг забудете пароль. Однако подсказка сразу сводит на нет все усилия по созданию пароля – она будет видна и другим пользователям. Если пароль для своей учетной записи вы установили ранее, в окне, изображенном на рис. 7.1, вы увидите ссылки Изменение своего пароля и Удаление своего пароля – думаем, понятно, что они означают? В случае изменения пароля вам потребуется ввести старый пароль, новый и его подтверждение. Кроме того, вам будет предложено ввести подсказку для нового пароля. При удалении пароля его введение также обязательно. Имейте в виду, при создании, а затем при вводе пароля учитывается различие между прописными и строчными (большими и маленькими) буквами. К ссылке Изменение своего рисунка можете обратиться, если вы захотите изменить значок своей учетной записи. Вы можете выбрать новый значок из коллекции Windows или из собственных рисунков. Для этого щелкните кнопкой мыши на ссылке Поиск других рисунков, переместитесь к папке с изображениями и выберите среди них самое для вас подходящее. Например, череп с костями (вдруг это отпугнет злоумышленника, который попытается войти в систему под вашим именем!). При желании вы можете изменить имя своей учетной записи, щелкнув кнопкой мыши на ссылке Изменение имени учетной записи, а также изменить тип своей учетной записи (с административной на стандартную или наоборот), обратившись к ссылке Изменение типа своей учетной записи. Но учтите, что хотя бы одна учетная запись администратора на компьютере должна остаться. Имейте в виду, что при изменении имени учетной записи каталог с вашими личными папками сохранит прежнее название. Оба вышеупомянутых действия требуют привилегий администратора. Если вы им являетесь, вам нужно будет подтвердить свои действия в специальном окне UAC. Если вы вошли в систему не как администратор, а как стандартный пользователь, система потребует ввода пароля администратора, поскольку только он имеет право на изменение учетных записей. Последние две ссылки, расположенные ниже (см. рис. 7.1), отвечают за изменение настроек учетных записей других пользователей и включение или отключение контроля учетных записей пользователей. Эти настройки доступны только для администратора компьютера. При щелчке кнопкой мыши на ссылке Управление другой учетной записью вы попадете в окно, где представлены значки всех имеющихся на компьютере учетных записей (рис. 7.2).  Рис. 7.2. Окно редактирования учетных записей пользователей Щелкнув кнопкой мыши на любом из них, вы переместитесь на страницу, где можно изменять параметры выбранной учетной записи. То есть сможете поменять имя или рисунок, создать, изменить или удалить пароль, изменить тип учетной записи или удалить ее. В последнем случае вам предложат сохранить на своем Рабочем столе в отдельной папке содержимое Рабочего стола и личных папок пользователя, учетную запись которого вы удаляете, – а вдруг придется ее восстанавливать?

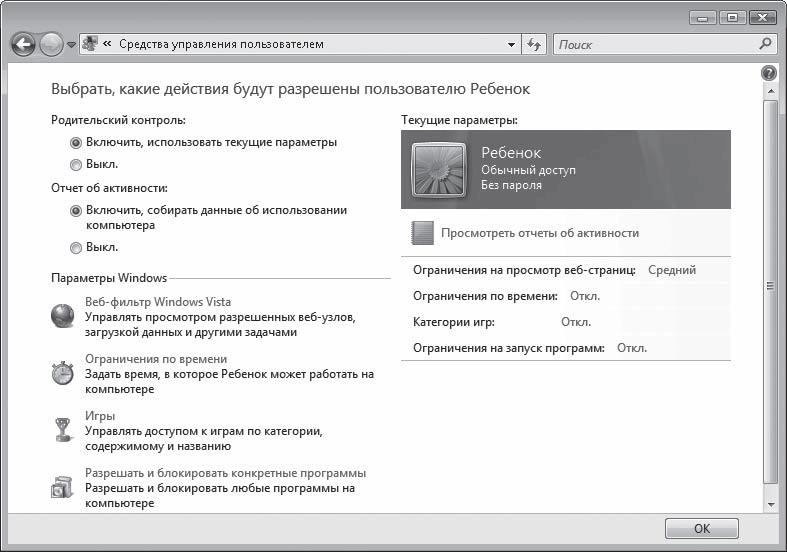

В окне, изображенном на рис. 7.2, вы также можете включить учетную запись Гость. Для этого нужно щелкнуть кнопкой мыши на ее значке и нажать кнопку Включить. Здесь же присутствует ссылка Создание учетной записи, с помощью которой вы перейдете на специальную страницу, где сможете зарегистрировать новую учетную запись. Обратите внимание, на странице изменения параметров любой учетной записи, а также в окне, изображенном на рис. 7.2, есть ссылка на установление родительского контроля. Это функция впервые появилась в Windows Vista и очень обрадует тех домашних пользователей, у которых есть дети. Родительский контроль Дети очень быстро учатся пользоваться компьютером. Безо всяких книг, систем помощи или компьютерных курсов. Правда, пользуются дети компьютером только для игр (где они этого насмотрелись?!). Ну, еще для путешествий по Интернету, где они только болтают ни о чем с себе подобными, скачивают игры и музыку – и все это за ваши деньги! Впрочем, деньги – ерунда, на любимого ребенка денег не жалко, не в деньгах дело. Когда дети слишком много проводят у монитора, это всегда пагубно сказывается на их здоровье. Поэтому любой родитель старается ограничить доступ ребенка к компьютеру. Например, откручивает и прячет шнур от монитора. А любой ребенок пытается проникнуть на компьютер при первой возможности. Например, одалживает шнур для монитора у друга. В Windows Vista введена специальная возможность родительского контроля. Благодаря ей вы можете ограничивать время, проводимое детьми за компьютером, блокировать посещение сайтов, не предназначенных лицам младше 18 лет, выбирать, с какими программами юный пользователь имеет право работать и в какие игры играть. Чтобы воспользоваться функцией родительского контроля, вы должны соблюсти следующие требования. 1. Убедитесь, что ваша учетная запись администратора защищена паролем, который не знают дети. Если на компьютере имеются другие учетные записи, имеющие права администратора, для них тоже необходимо установить пароль. 2. Создайте для ребенка отдельную учетную запись. Если детей несколько, можете каждому из них создать отдельную запись. Это даже лучше – не будут спорить, какую картинку поставить в качестве фона, ведь у каждого будет свой Рабочий стол. Конечно, учетные записи должны быть не администраторские, с обычным доступом. 3. Теперь можно приступать к заданию параметров родительского контроля. Щелкните кнопкой мыши на ссылке Установить родительский контроль в окне, изображенном на рис. 7.2, предварительно выделив значок учетной записи ребенка, или выполните команду Пуск > Панель управления > Учетные записи пользователей и семейная безопасность > Родительский контроль и щелкните кнопкой мыши на учетной записи ребенка. В результате будет открыто окно (рис. 7.3), в котором настраиваются все параметры родительского контроля.  Рис. 7.3. Окно настройки параметров родительского контроля 4. Установите переключатель Родительский контроль в положение Включить, использовать текущие параметры, чтобы сделать доступными остальные настройки.

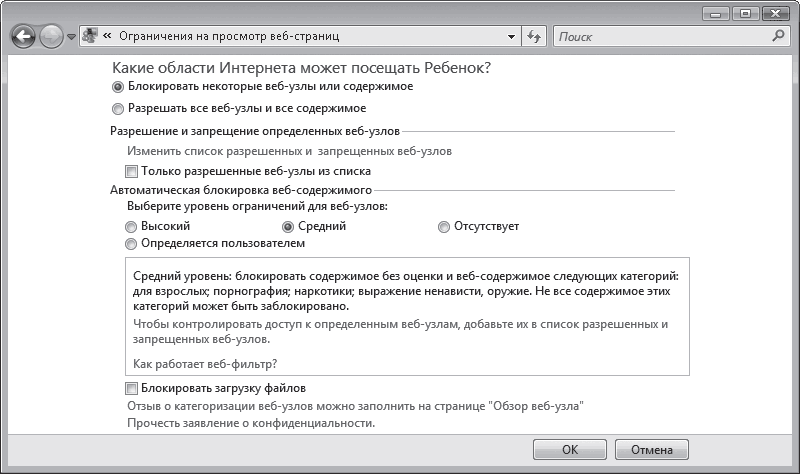

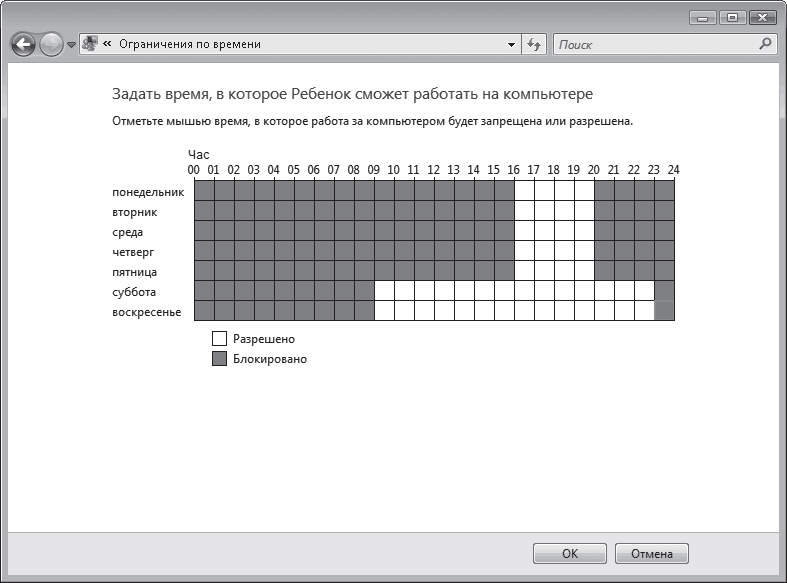

5. Если хотите, чтобы компьютер вел скрупулезный отчет о действиях ребенка (какие программы запускались, какие сайты были посещены и т. д.), установите переключатель Отчет об активности в положение Включить, собирать данные об использовании компьютера. 6. В области Параметры Windows установите ограничения по времени работы за компьютером и уровни доступа к веб-ресурсам, играм и программам. Щелкнув кнопкой мыши на ссылке Веб-фильтр Windows Vista, вы попадете на страницу (рис. 7.4), где можно настроить параметры доступа к интернет-ресурсам. Для этого верхний переключатель нужно установить в положение Блокировать некоторые веб-узлы и содержимое.  Рис. 7.4. Окно установки ограничений на посещение Интернета Ограничить доступ в Интернет можно двумя способами: автоматически блокировать содержимое сайтов (выберите необходимый уровень защиты в группе переключателей Автоматическая блокировка веб-содержимого) или составить список разрешенных и запрещенных веб-узлов. Лучше, конечно, не доверять автоматической блокировке, а самому указать, какие сайты ребенку можно посещать, а какие – нежелательно. Чтобы вручную создать список разрешенных узлов и установить право только на их посещение, щелкните кнопкой мыши на ссылке Изменить список разрешенных и запрещенных веб-узлов, введите адрес интернет-ресурса и нажатием кнопки Разрешить или Запретить поместите адрес в соответствующий список. Если вы хотите, чтобы ребенок посещал только разрешенные вами сайты, установите флажок Только разрешенные веб-узлы из списка. При необходимости можно заблокировать скачивание файлов установкой флажка Блокировать загрузку файлов. Нажмите ОК, чтобы вернуться к окну выбора параметров. 7. Щелкнув кнопкой мыши на ссылке Ограничения по времени (см. рис. 7.3), вы можете составить почасовое расписание доступа к компьютеру ребенка. Для этого мышью (при нажатой левой кнопке) выделите синим цветом клетки, которые соответствуют запретным для работы на компьютере интервалам времени (рис. 7.5). Повторное выделение снимает блокировку. Нажмите ОК.  Рис. 7.5. Составление расписания доступа к компьютеру 8. Ссылка Игры (см. рис. 7.3) позволяет ограничить использование игр. Вы можете полностью запретить ребенку играть в игры или же определить допустимые категории разрешенных игр. В последнем случае щелкните кнопкой мыши на ссылке Задать категории для игр. На открывшейся странице вы можете разрешить или блокировать игры, у которых отсутствует оценка, выбрать категории игр по возрасту, а также отметить флажками сомнительное на ваш взгляд содержание, при обнаружении которого будут блокироваться даже игры из разрешенных категорий. Щелкнув кнопкой мыши на ссылке Запрещение и разрешение игр, вы можете задать явный доступ к той или иной игре, установленной на компьютере.

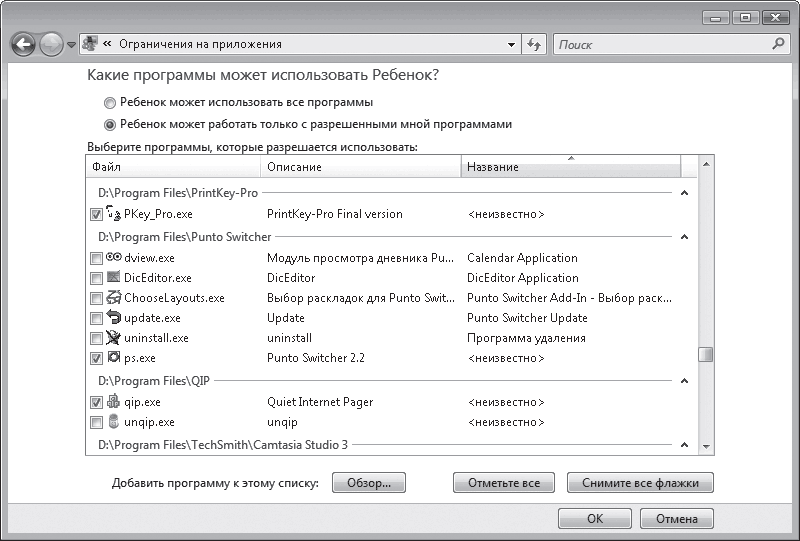

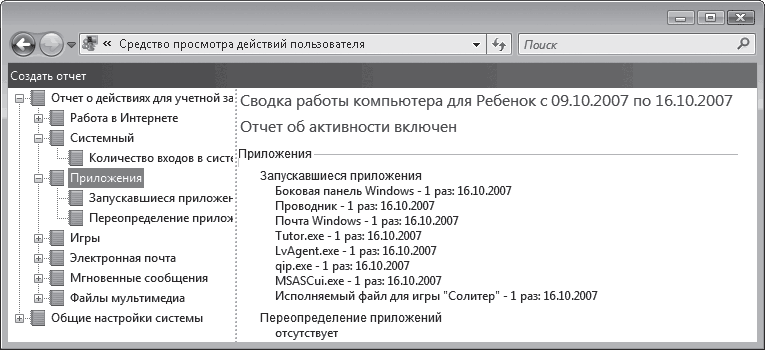

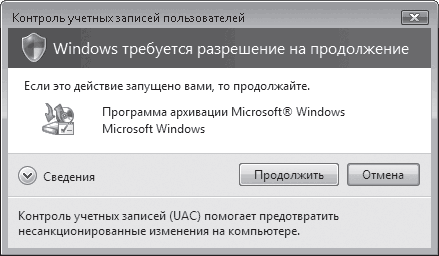

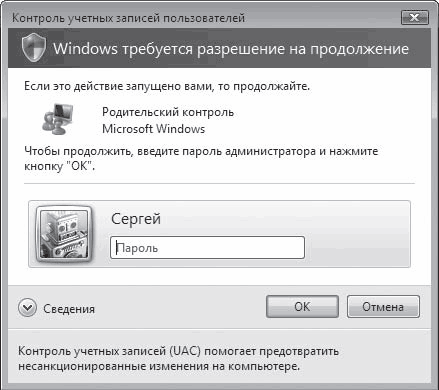

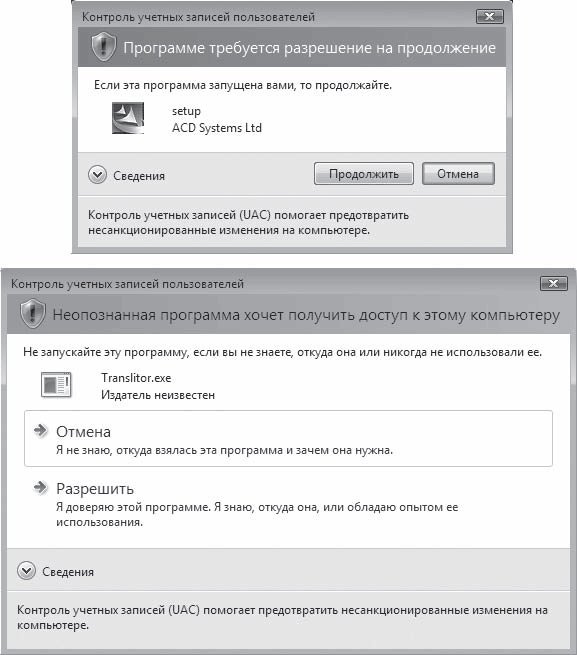

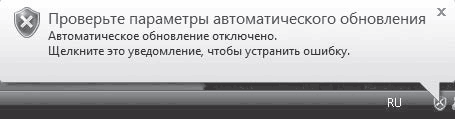

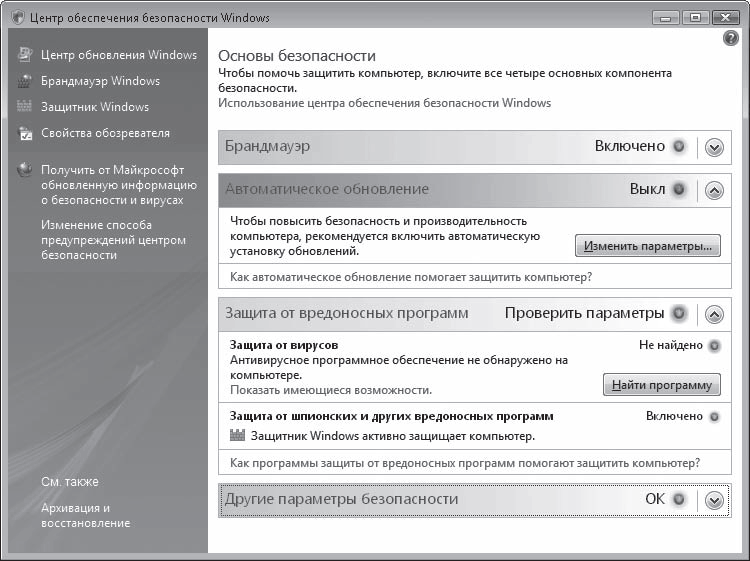

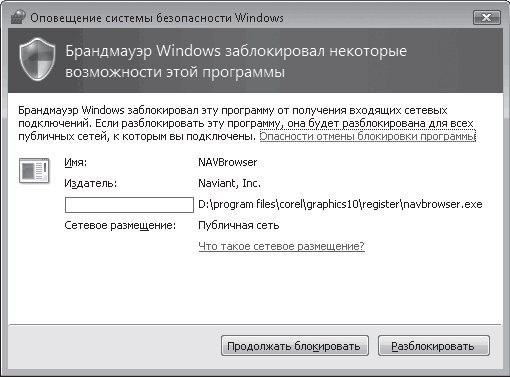

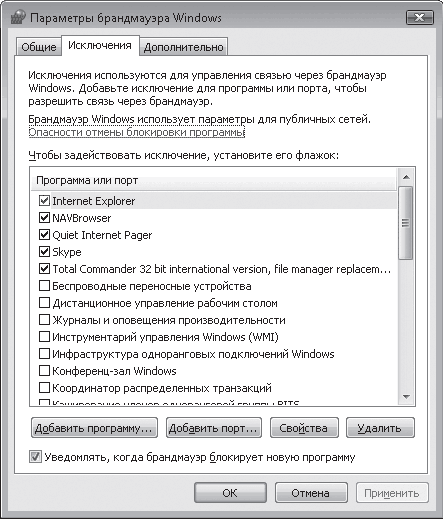

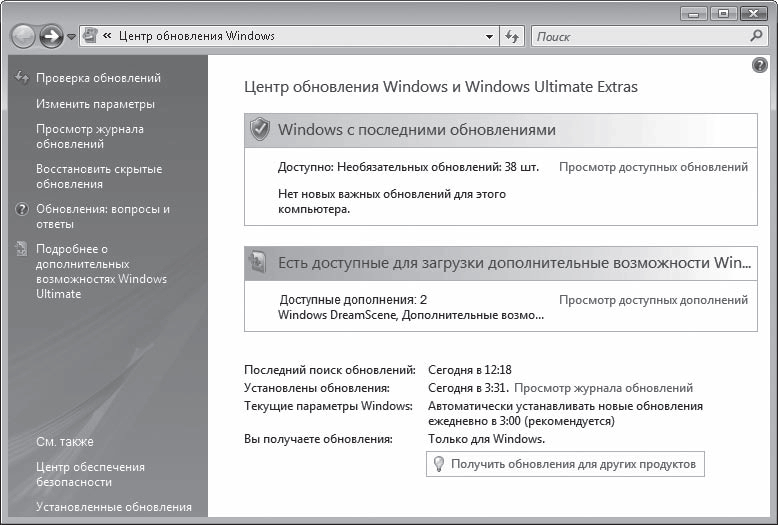

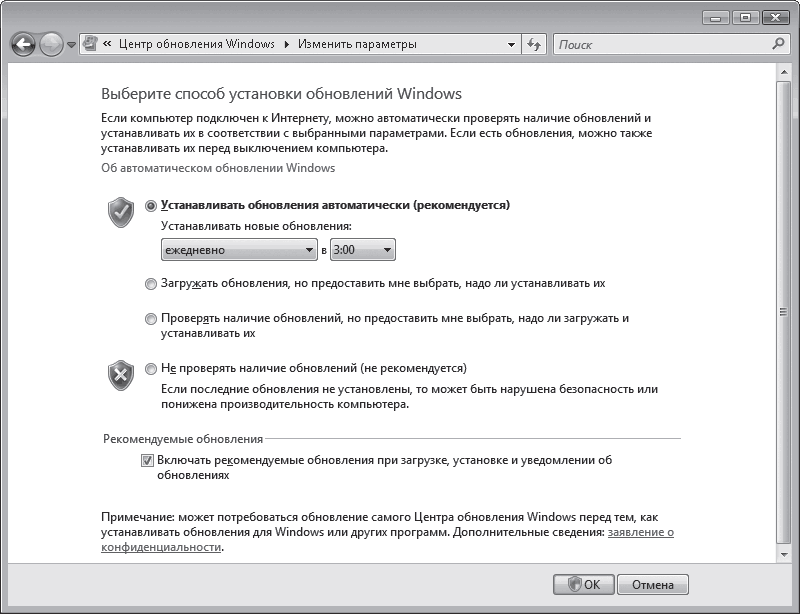

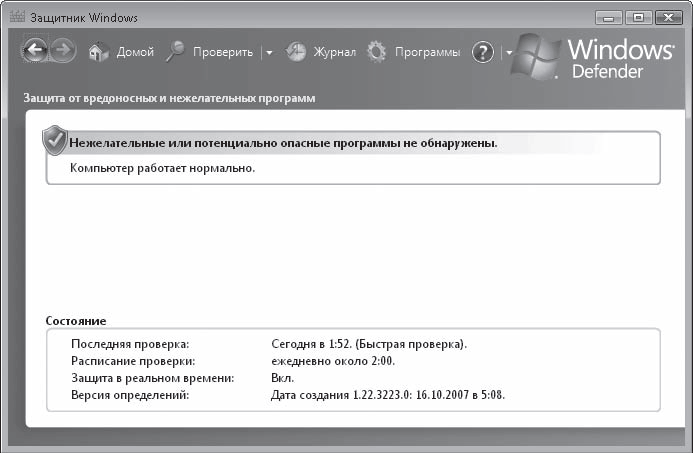

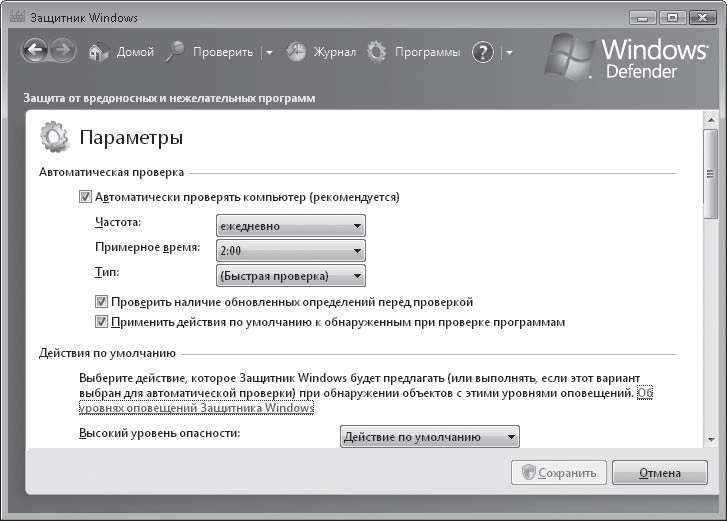

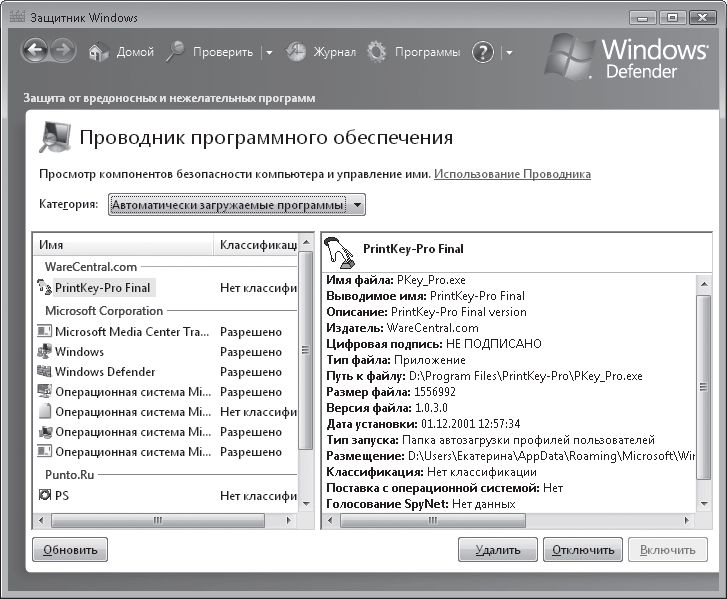

9. Выбрав ссылку Разрешать и блокировать конкретные программы (см. рис. 7.3), вы сможете задать ограничение на использование программ, установленных в системе. Например, если ваш ребенок – большой любитель посмотреть фильмы и поболтать в ICQ вместо того, чтобы делать уроки, можете запретить использование всех медиапроигрывателей и интернет-пейджеров, имеющихся на вашем компьютере. Установите переключатель в положение Ребенок может работать только с разрешенными мной программами и отметьте флажками те приложения, доступ к которым разрешен (рис. 7.6).  Рис. 7.6. Выбор программ для свободного доступа Когда все параметры родительского контроля будут заданы, нажмите ОК, чтобы закрыть его окно. 10. Чтобы контролировать действия ребенка на компьютере в ваше отсутствие, просматривайте отчет о его работе в системе. Для этого щелкните кнопкой мыши на ссылке Просмотреть отчеты об активности и в открывшемся окне ознакомьтесь с содержанием интересующих вас разделов (рис. 7.7). Предложение ознакомиться с отчетом о родительском контроле может появляться и в виде всплывающей таблички в области уведомлений. В этом случае достаточно щелкнуть кнопкой мыши на ней, чтобы открылось окно отчета.  Рис. 7.7. Отчет об активности контролируемого пользователя Как видите, не так много усилий нужно приложить, чтобы оставаться внимательным и заботливым родителем. Контроль учетных записей пользователей (UAC) Этот раздел немного не вписывается в книгу серии «Без напряга»… Поступим так: если не хотите напрягаться, переходите к следующему разделу. Ничего жизненно важного вы не упустите. Ели же вы хотите подробнее разобраться с контролем учетных записей пользователей (UAC), то вот вам необходимый минимум знаний. UAC был впервые введен в Windows Vista как еще одна ступень защиты от вредоносных программ. Идея состоит в том, что все пользователи, вне зависимости от того, являются они администраторами или нет, работают в системе в режиме стандартной учетной записи. Это повышает общий уровень безопасности системы, поскольку потенциально опасные программы не могут совершить противоправных действий без ведома администратора. Помимо маркера доступа обычного пользователя, для администратора также создается маркер административного доступа, который используется для повышения его прав с уровня обычного пользователя до уровня администратора при выполнении действия, которое влечет за собой изменения в настройках системы. Если нужно выполнить какие-то действия, которые требуют прав администратора, появляется окно контроля учетных записей пользователей. Мы уже сталкивались с ним, когда изменяли свойства учетных записей. В этом окне вы должны подтвердить, что проводимые действия действительно совершаются вами, администратором компьютера, а не вредоносной программой. Если вы вошли в систему под стандартной учетной записью, то при попытке выполнить «административное» действие откроется окно UAC с запросом о введении пароля учетной записи администратора (рис. 7.8). Если он вам неизвестен, дальнейшее продолжение процедуры будет невозможно. Это уже защита не только от вредоносных программ, но и от неквалифицированных пользователей.  Рис. 7.8. Запрос пароля для подтверждения административных действий при использовании стандартной учетной записи Все элементы управления, обращение к которым требует административных прав, помечены в окнах Windows значком щитка  поэтому вам легко будет сориентироваться, какие настройки доступны только при наличии прав администратора (или знании его пароля). Вид окон UAC различается зависимости от того, какой компонент запрашивает разрешение на выполнение. Если это встроенная функция или приложение Windows, щиток в окне UAC будет четырехцветным, а фон, на котором он расположен, – синим (рис. 7.9).  Рис. 7.9. Вид окон UAC при запуске компонентов Windows При запуске приложений других компаний, имеющих цифровую подпись (то есть своего рода удостоверение личности), в окне UAC можно будет видеть желтый щиток с восклицательным знаком на сером фоне (рис. 7.10, верхний). Если в окне UAC вы обнаружите желтый щиток с восклицательным знаком на желтом фоне, значит, разрешение на запуск запрашивает сторонняя программа, не имеющая цифровой подписи (рис. 7.10, нижний).  Рис. 7.10. Вид окон UAC при запуске приложений, имеющих и не имеющих цифровую подпись Многим пользователям повышенная «бдительность» контроля учетных записей в виде постоянно появляющихся окон подтверждений кажется надоедливой. Поэтому при желании и согласии на то, что уровень безопасности системы будет несколько снижен, вы можете отключить UAC. Сделать это можно в окне управления учетными записями (см. рис. 7.1), щелкнув кнопкой мыши на ссылке Включение и отключение контроля учетных записей (UAC). Чтобы изменения вступили в силу, потребуется перезагрузка Windows. 7.2. Те, кто тебя защищает C защитой от недобросовестных (и просто неосторожных) пользователей, будем считать, разобрались. Но ведь есть еще «недобросовестные» программы: вирусы и «шпионы», есть «крякеры», которые так и норовят влезть в святая святых вашего компьютера и там нашкодить. От всех них тоже надо защищаться. Для этого существуют специальные защитные программы. Центр обеспечения безопасности Это большая программа, которая координирует действия всех защитных приложений на компьютере. Если одно из них работает как-то не так, Центр обеспечения безопасности сразу вам сообщит. Если системы безопасности настроены так, что враг может сквозь них просочиться, Центр обеспечения безопасности и тут молчать не будет. Сообщения Центра обеспечения безопасности появляются на всплывающих подсказках в области уведомлений (рис. 7.11). Их содержание зависит от того, с каким из инструментов защиты возникли неполадки.  Рис. 7.11. Уведомление Центра обеспечения безопасности Для того чтобы открыть окно Центра обеспечения безопасности (рис. 7.12) и перейти к устранению проблемы, достаточно щелкнуть кнопкой мыши на всплывающей подсказке в области уведомления (или дважды щелкнуть кнопкой мыши на значке красного щитка, если она исчезла). Другой способ открыть окно Центра обеспечения безопасности – выполнить команду Пуск > Панель управления > Безопасность > Центр обеспечения безопасности. Как видно на рис. 7.12, в обеспечении безопасности компьютера участвуют: брандмауэр, центр обновления, антивирусная программа и встроенная антишпионская программа Защитник Windows, средства безопасности Internet Explorer и контроль учетных записей пользователей (UAC) (принадлежат разделу Другие параметры безопасности). Кое-что вам уже известно – средства Internet Explorer и UAC. Разберемся с остальными.  Рис. 7.12. Центр обеспечения безопасности Windows Брандмауэр Windows Немецким словом «брандмауэр» на русский язык с английского переводится слово «firewall». Такой вот лингвистический казус. Слово это пришло от доблестных пожарных, и означает оно специальную несгораемую стенку, которая должна препятствовать распространению пожара. Программа-брандмауэр (межсетевой экран) выполняет похожую функцию – она постоянно следит за вашим компьютером и внешней сетью. Любой обмен данными с сетью (в том числе с Интернетом) происходит не напрямую, а через брандмауэр. Это позволяет блокировать несанкционированный доступ к вашему компьютеру через Сеть и предотвращает распространение вредоносного содержимого с вашего компьютера на другие. Обычно брандмауэр включен и отслеживает поток данных через все сетевые подключения. Отключать его крайне не рекомендуется. Разве что в системе установлен другой, более мощный брандмауэр. Иногда случаются казусы. Скажем, вы запустили программу, которая пытается обратиться к сети напрямую. Брандмауэр решает, что это злобный вирус, и блокирует программу, гордо сообщая об этом вам (рис. 7.13). Такая ситуация может возникнуть, например, при запуске программ обмена мгновенными сообщениями, антивируса, устанавливающего соединение с сервером для скачивания обновлений, передаче файлов или игре по сети.  Рис. 7.13. Сообщение о блокировании программы брандмауэром В этом окне вам придется совершить выбор, нажав одну из кнопок. • Продолжать блокировать. В этом случае брандмауэр Windows запретит данной программе обмениваться данными с Сетью. Она будет добавлена в список исключений, который можно увидеть на вкладке Исключения окна настройки брандмауэра (рис. 7.14), и при следующем запуске автоматически заблокирована без уведомления пользователя. То же самое произойдет, если вы просто закроете окно, изображенное на рис. 7.13.  Рис. 7.14. Список программ-исключений для брандмауэра Windows • Разблокировать. Доступ в Сеть для запущенной программы будет открыт, а ее название появится в списке исключений брандмауэра и будет помечено флажком (см. рис. 7.14). В дальнейшем программа будет работать нормально, брандмауэр не станет на нее кидаться как пограничная собака на диверсанта. Список вкладки Исключения вы можете изменять и вручную: устанавливать и снимать флажки для программ, тем самым блокируя их или разрешая им работать, удалять из списка приложения, добавлять те, которые не были внесены в исключения брандмауэра автоматически. В последнем случае надо нажать кнопку Добавить программу, выбрать в списке приложение и нажать ОК. Автоматическое обновление Купив последнюю версию Windows, вы покупаете не совсем последнюю версию. Пройдет совсем немного времени, и программисты компании Microsoft (или просто доброхоты-любители) обнаружат, что в системе есть уязвимость, через которую можно проникнуть на компьютер, минуя систему безопасности. Разработчики тут же напишут программу-«заплатку» (по-английски – patch) и разошлют всем пользователям. Иногда «заплатки» нужны для того, чтобы ускорить работу системы. Одна из задач Центра обеспечения безопасности – следить за появлением «заплаток» на сервере Microsoft и сразу же загружать и устанавливать их в систему. Разумеется, для работы автоматического обновления требуется подключение к Интернету. Включить автоматическое обновление вам предлагали еще на этапе установки Windows Vista. Если вы не сделали это тогда (о чем не раз должно было напомнить сообщение в области уведомлений), придется посетить Центр обновления Windows для изменения параметров автоматического обновления. Слева в окне Центра обеспечения безопасности (см. рис. 7.12) щелкните кнопкой мыши на ссылке Центр обновления Windows. В результате будет открыто окно центра обновления, где вы увидите информацию о дате последнего обновления, а также текущие параметры загрузки и установки обновлений (рис. 7.15).  Рис. 7.15. Центр обновления Windows Щелкните кнопкой мыши на ссылке Изменить параметры, расположенной на панели слева. В открывшемся окне (рис. 7.16) вы увидите группу переключателей, отвечающих за режим установки обновлений.  Рис. 7.16. Окно выбора режима установки обновлений • Устанавливать обновления автоматически. Самый простой и потому рекомендуемый вариант. В раскрывающихся списках вы можете задать график, по которому новые обновления будут загружаться и устанавливаться на компьютер. • Загружать обновления, но предоставить мне выбрать, надо ли устанавливать их. «Заплатки» будут скачиваться на ваш компьютер, вы увидите сообщение об этом и тогда уже будете решать – устанавливать обновление или отложить пока. Хорошо подходит для тех, кто привык все контролировать лично. Создается иллюзия, что вы в системе главный. • Проверять наличие обновлений, но предоставить мне выбрать, надо ли загружать и устанавливать их. Еще более полный контроль. Программа обновления будет спрашивать разрешения на каждый «чих»: «Обновления обнаружены, можно я их скачаю? Ну пожалуйста! Я быстренько! Спасибо, хозяин!.. Скачала. А теперь можно установить? Нет-нет, вы даже не заметите! Ай, спасибо! Ай, уважил!». Как ни странно, иногда это удобный вариант. Например, если у вас медленный Интернет, вы можете приказывать загружать «заплатки» только тогда, когда вам канал связи не нужен. • Не проверять наличие обновлений. В данном случае система не будет обращаться к серверу для проверки новых обновлений. Поскольку уязвимости системы не будут своевременно устраняться, общая безопасность компьютера снизится, о чем вам будет постоянно напоминать сообщение в области уведомлений. Существует три типа обновлений для Windows Vista: важные, рекомендуемые и необязательные. К категории важных относятся исправления, которые призваны устранить бреши в безопасности системы. Рекомендуемые обновления создаются с целью улучшения качества работы встроенных программ и компонентов Windows. Необязательные обновления включают в себя всякие дополнительные компоненты: поддержку экзотических языков, новые версии драйверов, расширенные возможности для различных программ Windows и т. д. Вы можете выбрать, какие типы обновлений необходимо загружать и устанавливать в автоматическом режиме. По умолчанию происходит загрузка и установка только важных обновлений, однако если в окне настройки параметров обновления вы установите флажок Включать рекомендуемые обновления при загрузке, установке и уведомлении об обновлениях, рекомендуемые обновления будут устанавливаться вместе с важными. Необязательные обновления не загружаются и не устанавливаются автоматически. Если они вам нужны, придется загрузить и установить их самому. Щелкнув кнопкой мыши на ссылке Проверка обновлений в окне Центра обновлений Windows, вы запустите немедленный поиск новых обновлений на сервере. После того как он будет завершен, щелкните кнопкой мыши на ссылке Просмотр доступных обновлений, чтобы ознакомиться со списком последних исправлений, среди которых будут и необязательные. Отметьте флажками те, которые хотите установить, и нажмите кнопку Установить. Вообще-то обновления предназначены для самой Windows, однако, если вы пользуетесь и другими продуктами Microsoft, можно настроить получение обновлений и для них. Для этого в окне Центра обновлений Windows щелкните кнопкой мыши на ссылке Получить обновления для других продуктов и далее следуйте указаниям узла Microsoft Update. Защита от вредоносных программ После брандмауэра и автоматического обновления «третьим китом» обеспечения безопасности компьютера является группа программ, которая борется с компьютерными вирусами и программами-«шпионами». Почему для этого недостаточно брандмауэра? Потому что он противостоит только открытым, явным атакам, а вирусы и «шпионы» – программы хитрые и мерзкие. Вирусы и антивирусыВирус обычно прячется в «теле» безобидного файла – в другой программе, в документе Word и т. д. У него, как и у его биологического собрата, есть «инкубационный период» – некоторое время, которое нужно ему, чтобы размножиться на вашем компьютере и, главное, перебраться на другие компьютеры, например, по сети или через носители информации (дискеты, «флэшки»). Только потом вирус проявляет себя. Результат может быть очень разным: от полного уничтожения системы, до небольшого замедления работы. Есть даже «безвредные» вирусы, то есть программы, которые занимаются только тем, что бесконечно копируют себя с компьютера на компьютер. Зачем люди пишут вирусы? А зачем они рисуют неприличные слова на стенах, плавят кнопки в лифте или вывинчивают лампочки в подъезде? Просто из желания показать себе – «Да я крут! Во как я могу!». Словом, мерзкие программы мерзавцы и пишут. Случаи, когда компьютерные вирусы спасают человечество, будучи запущенными в компьютер пришельцев, существуют только в фантазии голливудских сценаристов. Есть еще вирусы, которые специально написаны, чтобы нанести кому-то урон и заработать на этом – это вообще преступность в чистом виде. В законах многих государств за это уже предусмотрена уголовная ответственность. Против вирусов должна бороться антивирусная программа. В состав Vista она не входит, ее придется купить и установить самому. У нас в последние годы самыми популярными являются три антивируса: «Антивирус Касперского», Dr.Web и NOD32. Рассказывать о каждом антивирусе не будем, это вы сами можете выяснить на сайтах фирм-производителей. Но у всех у них есть одна важная особенность – они нуждаются в подключении к Интернету, чтобы получать от разработчиков свежие базы данных. Зачем? Да дело в том, что каждый день появляются все новые вирусы, авторы антивирусных программ собирают информацию о них, придумывают «антидот» и рассылают пользователям. Без своевременного обновления антивирус становится менее эффективным и может не заметить какой-нибудь сверхсовременный вирус. Поэтому работа антивируса также контролируется Центром обеспечения безопасности. Если он обнаруживает, что антивирусные базы устарели или – ужас! – антивирусная программа вовсе отсутствует, то в области уведомлений сразу же появляется соответствующее сообщение о возникшей угрозе. Разработчики популярных антивирусов давно позаботились о том, чтобы их продукты были совместимы с Windows Vista, поэтому проблем с их обнаружением системой возникнуть не должно. Компьютерный СМЕРШПрограммы-«шпионы» похожи на вирусы тем, что проникают в систему без ведома пользователя. Они занимаются сбором конфиденциальной информации о пользователе (в первую очередь, учетные записи, пароли, явки… в смысле, посещаемые сайты) и пересылкой ее по Интернету в тайное место. Это тоже незаконно, потому что нарушает тайну личности. А иногда и приводит к потере этой личностью вполне конкретных денег. Воровство паролей – прерогатива клавиатурных шпионов (кейлоггеров), которые запоминают последовательность нажатия клавиш. Еще есть так называемые программы-дозвонщики, которые прописывают в настройках подключения к Интернету через модем номер провайдера, находящегося на каких-нибудь Каймановых островах. За установленное международное соединение будет выставлен заоблачный счет, расплачиваться по которому придется именно вам. Основные признаки появления программ-шпионов на вашем компьютере следующие. • Постоянный обмен данными через Интернет даже в том случае, когда вы не посещаете сайты и не скачиваете файлы. Обычно, если вы просто путешествуете по сайтам, не отсылая файлы большого размера, входящий трафик должен превышать исходящий примерно в 10 раз. Помните, что такое трафик? Правильно, количество переданной информации. Если ваш компьютер отправляет примерно столько же информации, сколько получает, бейте тревогу! Скорее всего, это проделки вредоносной программы. Чтобы просмотреть соотношение исходящего и входящего трафика, щелкните правой кнопкой мыши на значке подключения к Интернету в области уведомлений и выполните команду Центр управления сетями и общим доступом. В открывшемся окне найдите в списке имя вашего подключения к Интернету и щелкните кнопкой мыши на ссылке Просмотр состояния. При активной деятельности шпионской программы скорость загрузки веб-страниц существенно снижается. Это тоже должно вас насторожить. • Общее замедление работы компьютера. Некоторые программы-шпионы сильно загружают процессор и память компьютера, а также могут вызывать сбои в работе других программ. • Установленный вами адрес домашней страницы в браузере вдруг оказался изменен на другой. Даже если вы введете желаемый адрес, при перезагрузке компьютера на его месте может вновь появиться назойливый URL. • В окне браузера появились новые панели инструментов, которые вы не устанавливали. • Постоянное появление рекламы во всплывающих окнах (так называемых «поп-апах», от англ. pop-up). • При коммутируемом соединении с Интернетом номер, набираемый модемом, оказывается непривычно длинным. Если заметите хотя бы некоторые из этих признаков, пора заняться очисткой компьютера от шпионских программ. Для защиты от шпионского и другого нежелательного программного обеспечения в Windows Vista есть специальная утилита – Защитник Windows. Она запускается автоматически при загрузке системы и работает в фоновом режиме, ведя постоянный контроль над различными процессами в системе и запускаемыми приложениями. Проверка компьютера проводится ежедневно и, как правило, незаметно для пользователя, но вы можете запустить проверку и вручную. Для этого выполните команду Пуск > Все программы > Защитник Windows (или щелкните кнопкой мыши на ссылке Защитник Windows в окне Центра обеспечения безопасности). В открывшемся окне программы (рис. 7.17) обратите внимание на наличие стрелки у кнопки Проверить. Щелкнув кнопкой мыши на ней, вы развернете меню вариантов проверки компьютера.  Рис. 7.17. Окно Защитника Windows • Быстрая проверка. Используется по умолчанию, протекает быстро, потому что программа проверяет только те области, которые наиболее уязвимы для вредоносных программ. • Полная проверка. Полное анализ системы и всех файлов на жестком диске. Учтите, эта процедура может занять довольно много времени и временно снизить быстродействие компьютера. Использовать ее надо в том случае, если вам кажется, что «шпионы» действуют, а быстрая проверка ничего не показывает. • Выборочная проверка. Можете указать тот файл или папку, которую надо проверить. Этот вариант полезен, если вы загрузили файл из Интернета и хотите убедиться в его безопасности. Защитник Windows, как и антивирусные программы, нуждается в регулярном получении свежих сведений о «плохих» программах. При обнаружении подозрительной программы Защитник Windows немедленно докладывает начальству, то есть вам. Существует пять уровней оповещения в зависимости от ситуации: от неклассифицируемой опасности до широко известной вредоносной функции. Исходя из того, какого типа оповещение вы получили, нужно приказать Защитнику Windows выполнить одно из следующих действий. • Пропустить. Вернее, «Пропустить пока». Защитник Windows в этот раз не тронет подозрительную программу, но при следующей встрече с «неблагонадежным типом» снова выдаст сообщение об опасности. • Поместить в карантин («Задержать до выяснения!»). Запуск программы блокируется, а сама она помещается в специальное место на диске. В дальнейшем ее можно восстановить или удалить. • Удалить («По законам военного времени!»). Безвозвратное удаление программы с компьютера. • Всегда разрешать («Спокойно, это свои!»). Выберите данный вариант в том случае, если вы уверены, что Защитник Windows причислил к разряду опасных программу, которая таковой не является. Она будет помещена в список разрешенных, и больше он к ней цепляться не будет. То есть вы вполне можете представить себя старшим офицером СМЕРШа в военные годы. Защитник Windows будет сигнализировать и в том случае, когда запущенная программа пытается изменить настройки системы. Тут вы должны сами решить – позволить менять системные параметры или заблокировать слишком инициативную программу. Если вы не включали компьютер в течение нескольких дней, то при загрузке системы вы обнаружите в области уведомлений значок Защитника Windows  извещающий о том, что проверка компьютера не проводилась несколько дней, и ее следует запустить прямо сейчас. Лучше согласиться с этим предложением. Мало ли что… При необходимости вы можете изменить некоторые параметры работы Защитника Windows. Для этого нажмите кнопку Программы и щелкните кнопкой мыши на ссылке Параметры. В открывшемся окне (рис. 7.18) вы можете изменить частоту, время и тип автоматической проверки, выбрать действия по умолчанию, выполняемые Защитником Windows при обнаружении опасных модулей, указать, какие файлы и папки проверять не нужно. Остальные настройки лучше не трогайте.  Рис. 7.18. Окно настройки параметров Защитника Windows Как известно, большинство шпионских модулей запускается автоматически вместе с Windows, а также использует соединение с Интернетом для передачи данных. Защитник Windows позволяет отслеживать все программы, совершающие эти действия. Благодаря этому вы можете отлавливать даже тех «диверсантов», которые ускользают от ежедневной проверки. Нажмите кнопку Программы и щелкните кнопкой мыши на ссылке Проводник программного обеспечения. В открывшемся окне (рис. 7.19) вы увидите список приложений, загружаемых автоматически вместе с Windows. Для каждого из них приведено подробное описание и классификация. Если какой-то процесс имеет сомнительное описание и вызывает у вас подозрение, отключите его или удалите с помощью кнопок, расположенных в нижней части окна.  Рис. 7.19. Проводник программного обеспечения Действия, выполняемые Защитником Windows, фиксируются в специальном журнале. Чтобы ознакомиться с ним, нажмите кнопку Журнал. Тут, кроме отчета о проделанной работе, вы увидите ссылки на списки разрешенных и запрещенных объектов, которые можете изменить вручную. Для этого достаточно щелкнуть кнопкой мыши на соответствующей ссылке, выделить программу в списке и нажать нужную кнопку внизу окна. Как видите, в Vista достаточно средств для обеспечения вашей компьютерной безопасности. Не пренебрегайте ими. И ни в коем случае не отключайте программы-«сторожа» только потому, что они немного замедляют работу компьютера! Иначе потом придется потратить много часов на восстановление потерянных данных. Домашнее задание №7 1. Даже если вы – единственный пользователь на компьютере, создайте дополнительную учетную запись. Пусть это будет ваш «мистер Хайд» (см. повесть Р. Л. Стивенсона «Странная история доктора Джекила и мистера Хайда»). Ограничьте его в правах, а потом, войдя под этим именем, попытайтесь сделать что-нибудь ужасное. Например, удалить учетную запись администратора. В конце упражнения совершите акт возмездия – удалите учетную запись «мистера Хайда». 2. Попробуйте установить родительский контроль на своем компьютере в офисе. Закройте себе доступ на популярные развлекательные сайты. Интересно, ваша производительность труда поднимется или, наоборот, упадет от огорчения? 3. Выберите антивирусную программу по душе. Для этого посетите официальные сайты популярных антивирусов: kaspersky.ru, drweb.ru и esetnod32.ru. Скачайте бесплатные демонстрационные версии программ и попробуйте их по очереди. Но обязательно по очереди – установите один, поработайте, удалите, только после этого устанавливайте следующий. Иначе антивирусы начнут конфликтовать, удаляя друг друга. Это забавное, но небезопасное зрелище. 4. Запустите Защитник Windows в режиме полной проверки. Не пугайтесь, если он «наковыряет» кучу шпионских и подозрительных программ. Время такое – шпионы повсюду. |

|

||

|

Главная | В избранное | Наш E-MAIL | Прислать материал | Нашёл ошибку | Верх |

||||

|

|

||||